SNMP Протокол Порт

SNMP Протокол Порт – тема, которая часто вызывает недоумение, особенно у тех, кто только начинает работать с сетевым администрированием. Многие рассматривают это как сложную теоретическую конструкцию, а не как набор практических инструментов для мониторинга сети. Но на деле, понимание взаимосвязи между этими элементами – краеугольный камень эффективного управления сетевой инфраструктурой. Этот текст – не учебник, а скорее набор заметок, выдернутых из реальной практики. Я постараюсь поделиться не только определениями, но и конкретными ситуациями, с которыми сталкивался, и ошибками, которые совершал.

Что такое SNMP и зачем он нужен?

SNMP (Simple Network Management Protocol) – это стандартный протокол для управления и мониторинга сетевых устройств. Он позволяет собирать информацию о состоянии устройства, получать уведомления о событиях и даже удаленно управлять некоторыми параметрами. В его основе лежит модель управления, где центральный менеджер (например, Nagios, Zabbix, Prometheus) отправляет запросы на устройства (например, маршрутизаторы, коммутаторы, серверы) и получает ответы. Ответы приходят в виде сообщений, содержащих запрошенную информацию. По сути, SNMP – это как 'общий язык' для управления сетевым оборудованием.

Основная задача SNMP – обеспечить прозрачность работы сети. Представьте себе большую, сложную сеть с сотнями устройств. Без SNMP сложно отслеживать, как работают эти устройства, выявлять проблемные места и оперативно реагировать на сбои. SNMP позволяет видеть загрузку процессора, использование памяти, состояние интерфейсов, ошибки и предупреждения – все это в режиме реального времени. А это, в свою очередь, позволяет предотвратить серьезные проблемы и оптимизировать производительность сети.

Ключевым моментом здесь является понимание, что SNMP работает поверх других протоколов, например, UDP или TCP. Именно здесь в игру вступает понятие портов. Без понимания портов, взаимодействие SNMP менеджера и agenta (агента на управляемом устройстве) становится невозможным. Да, это может показаться излишне детализированным, но, поверьте, понимание это помогает избежать многих головных болей.

Порты и SNMP: как они работают вместе?

Порт в контексте SNMP – это числовая идентификация, используемая для различения различных служб, работающих на одном устройстве. Как и в обычных сетевых соединениях, SNMP использует определенные порты для своей работы. Наиболее часто используемые порты для SNMP – это UDP 161 (для запросов) и UDP 162 (для уведомлений). Agent SNMP прослушивает эти порты, ожидая входящих сообщений от менеджера.

Принцип работы довольно прост: менеджер отправляет SNMP запрос на порт 161 устройства, а агент SNMP, прослушивая этот порт, получает запрос и отвечает на него. Уведомления (traps) также отправляются на порт 162. Это нужно понимать, чтобы правильно настроить брандмауэры и сетевые политики. Если порт 161 (или 162) заблокирован, менеджер не сможет получить информацию от устройства или не будет получать уведомления о сбоях.

Есть еще один нюанс – различные версии SNMP используют разные порты. SNMPv1 использует UDP 161 и 162, SNMPv2c также использует эти же порты, а SNMPv3 добавляет новые, для защиты и аутентификации. Это важно учитывать при настройке и обслуживании.

Реальный пример: мониторинг маршрутизатора

В моей практике был случай, когда мы столкнулись с проблемой: мониторинг одного из маршрутизаторов в крупной сети перестал работать. Менеджер SNMP не получал никаких данных от маршрутизатора, хотя маршрутизатор работал нормально. Первым делом мы проверили сетевое соединение между менеджером и маршрутизатором – все было в порядке. Но, после детального анализа, мы обнаружили, что брандмауэр на маршрутизаторе блокировал входящие соединения на порт 161, через который менеджер пытался получить информацию. Проблема была решена путем добавления правила в брандмауэре, разрешающего входящие соединения на этот порт.

Это наглядный пример того, как незначительное недопонимание с портами может привести к серьезным проблемам. Если не понимать, какие порты используются для работы SNMP, невозможно эффективно диагностировать и устранять неполадки в сети. Поэтому, когда начинаете работать с SNMP, обязательно уделите внимание этому аспекту.

Проблемы и подводные камни

Один из самых распространенных вопросов, с которым сталкиваются новички, – это настройка SNMP агента. Неправильно настроенный агент может не предоставлять нужную информацию или отправлять неверные данные. Например, можно случайно отключить мониторинг определенного интерфейса или не указать правильный механизм аутентификации. При этом часто не видно явных ошибок, что усложняет диагностику.

Еще одна проблема – это безопасность SNMP. SNMPv1 и SNMPv2c не обеспечивают достаточного уровня защиты. Информация, передаваемая по SNMP, может быть перехвачена и использована злоумышленниками. Поэтому рекомендуется использовать SNMPv3, который поддерживает аутентификацию и шифрование. Однако, даже при использовании SNMPv3, важно правильно настроить права доступа и ограничить доступ к SNMP агенту только авторизованным пользователям.

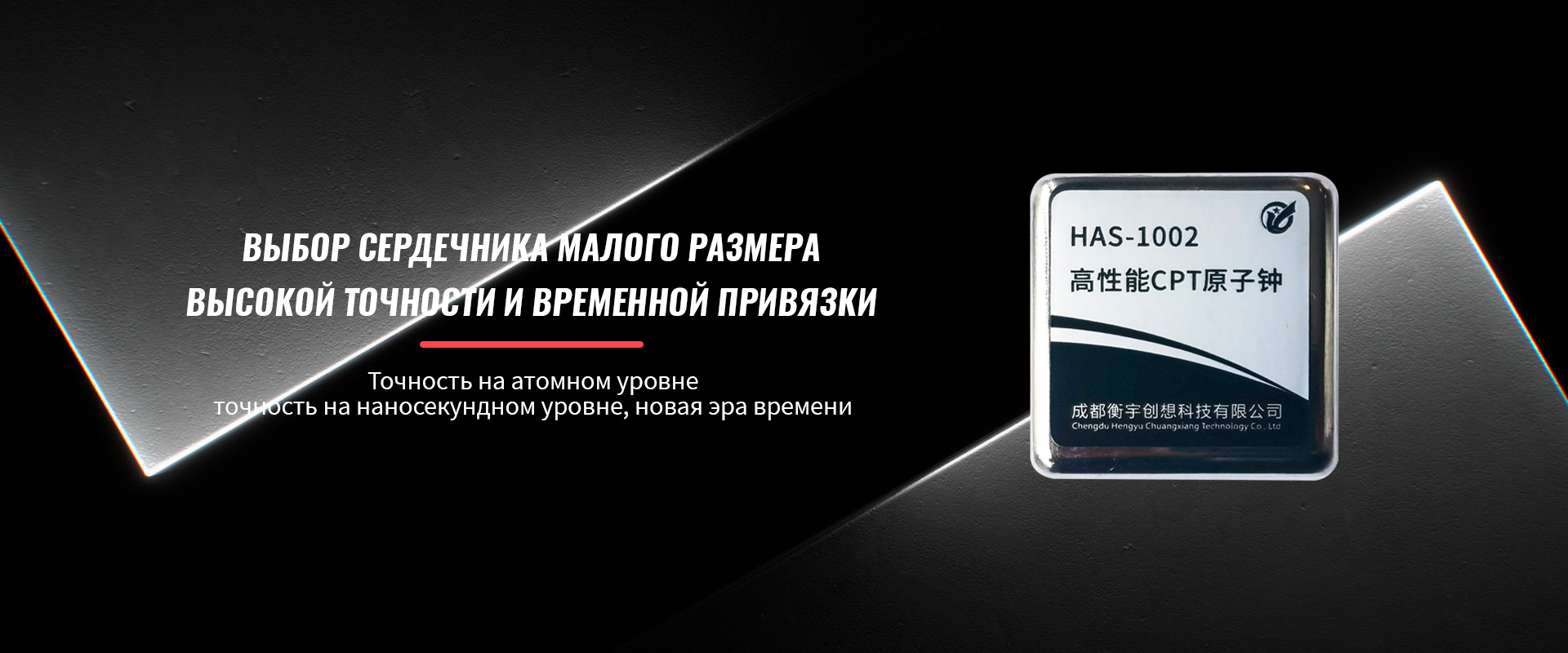

У нас в ООО Чэнду Хэнюй Чуансян Технология часто возникают ситуации, когда клиенты неверно настраивают параметры SNMPv3, особенно аутентификацию и шифрование. Это приводит к проблемам с безопасностью и, как следствие, к невозможности удаленного мониторинга. Мы постоянно работаем над улучшением наших решений в этой области, чтобы сделать процесс настройки максимально простым и безопасным.

Заключение: взгляд изнутри

SNMP Протокол Порт — это не просто технические детали, это фундамент эффективного сетевого управления. Понимание того, как эти элементы взаимодействуют, позволяет решать широкий спектр задач – от мониторинга состояния устройств до диагностики и устранения неполадок. Конечно, это не все, что нужно знать об SNMP, но, я надеюсь, этот небольшой обзор помог вам лучше понять основные принципы работы. И помните – практика, практика и еще раз практика – лучший способ освоить этот важный инструмент.

Если у вас возникли какие-либо вопросы или нужна помощь в настройке SNMP, не стесняйтесь обращаться в ООО Чэнду Хэнюй Чуансян Технология. Мы всегда рады помочь!

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продукты-

TFS1902 Терминал времени и частоты (модульный)

TFS1902 Терминал времени и частоты (модульный) -

Плата распределения временного кода HYB-CPCI-GC-01

Плата распределения временного кода HYB-CPCI-GC-01 -

Многоканальный тестер стабильности частоты HYE-9110

Многоканальный тестер стабильности частоты HYE-9110 -

Источник сигнала времени и частоты для рубидиевых атомных часов HYE-5111

Источник сигнала времени и частоты для рубидиевых атомных часов HYE-5111 -

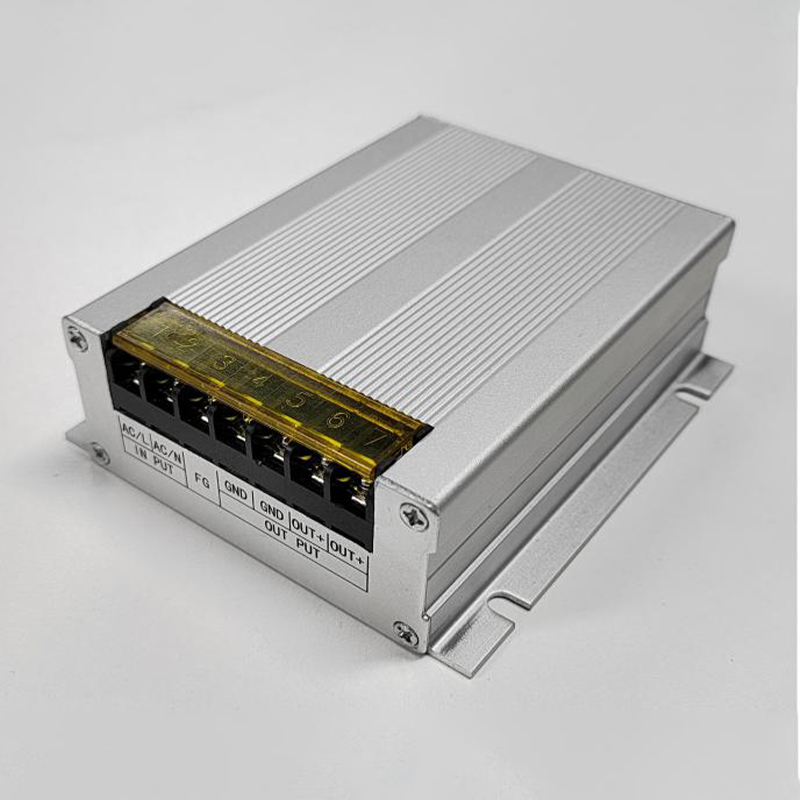

Модуль питания HYP-A4012

Модуль питания HYP-A4012 -

Передняя панель двухвходового усилителя частоты HYE-PFF100

Передняя панель двухвходового усилителя частоты HYE-PFF100 -

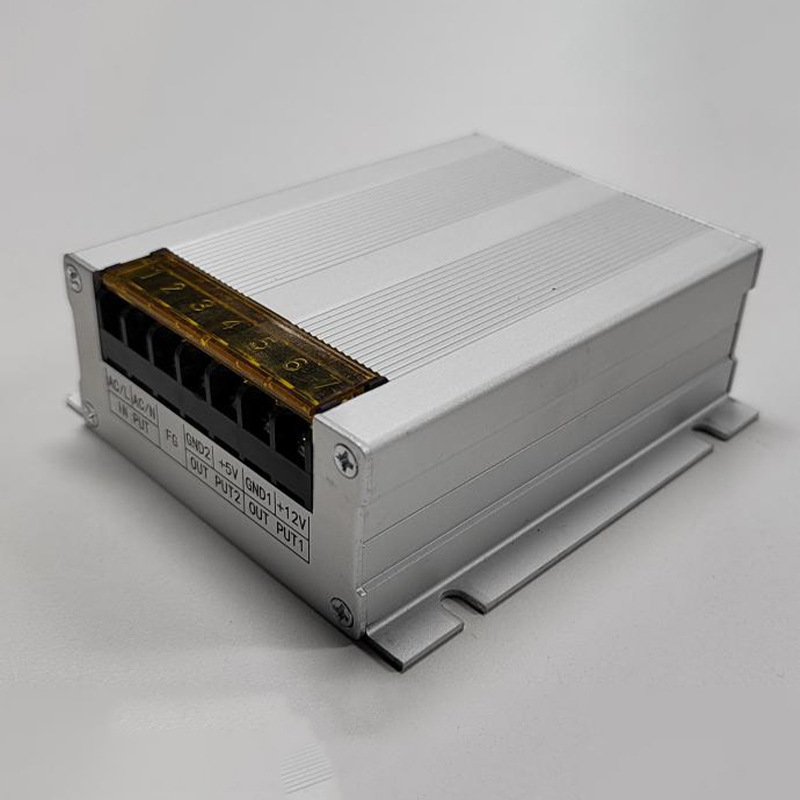

Модуль питания HYP-A401205

Модуль питания HYP-A401205 -

Модуль 1588 PTP

Модуль 1588 PTP -

Высокоточный терминал синхронизации HYE-7003 системы Бэйдоу-3

Высокоточный терминал синхронизации HYE-7003 системы Бэйдоу-3 -

Модуль питания HYP-A901205-1U

Модуль питания HYP-A901205-1U -

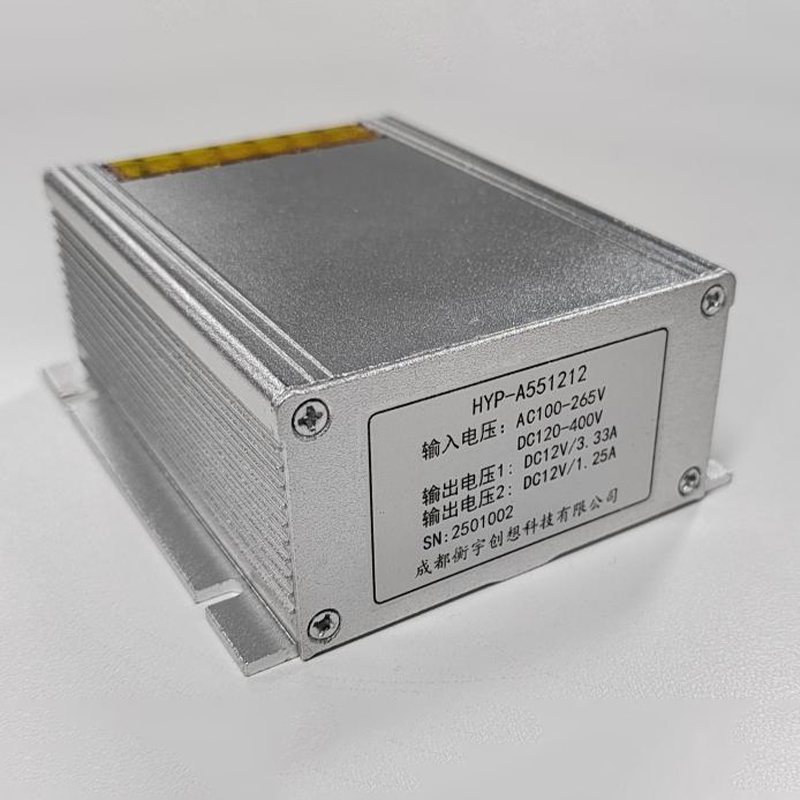

Модуль питания HYP-A551212

Модуль питания HYP-A551212 -

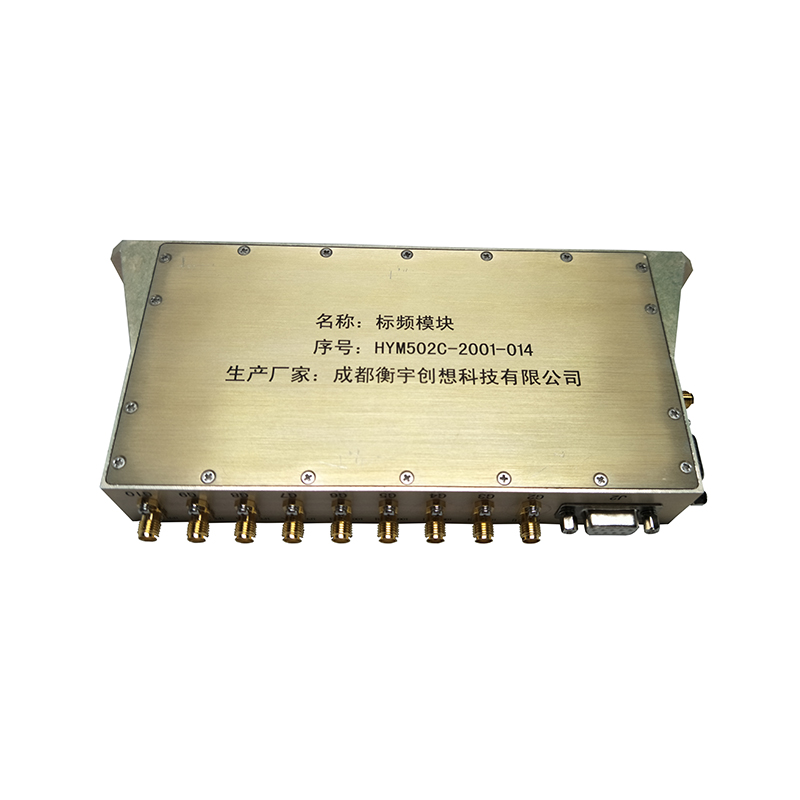

Модуль стандарта частоты HYM502C

Модуль стандарта частоты HYM502C

Связанный поиск

Связанный поиск- Системы глобального спутникового позиционирования производители

- Китай высокоточное поддержание времени поставщики

- Китай пунктуальные рубидиевые атомные часы с чиповой шкалой заводы

- Большая мощность

- Синтезатор частот кв производитель

- Оборудование синхронизации времени

- Модуль питания коммутатора производитель

- Стандарт ieee1588 производитель

- Многоисточниковая временная эталонная система завод

- Сигналы ниже уровня шума завод